Meo GO ou Meo GO Multi ?

Meo GO permite até mais 3 ecrãs em casa, sim, EM CASA, além da box, o Meo GO permite visionar até 60 canais num PC, Tablet ou SmartPhone. É gratuito mas APENAS se for utilizado em casa.

Meo GO Multi, permite o mesmo que o MEO GO, mas com a diferença que não é necessário estar em casa para utilizar o serviço, basta ter um acesso à Internet seja ele onde for, mas claro, é pago, e não é barato, são 5€ por mês.

Eu prefiro minha receita, qual é ? Meo GO, onde me apetecer e sem dar cavaco aos senhores da MEO dispensando a versão Multi que é paga.

Funciona tanto usando um PC, um smartphone ou tablet (testei a solução apenas com android).

Quando acedemos ao Meo GO, a plataforma verifica de onde vem o pedido de streaming de video.

Porquê esta verificação? Para cruzar dados, isto é, para a plataforma Meo GO verificar se o cliente está realmente a aceder da sua rede em casa cruzando os dados de login com a origem IP do pedido.

Como dar a volta a esta questão? Usando uma VPN para casa. Porquê? Porque desta forma os pedidos à plataforma Meo GO tem origem na rede de casa, em vez de ter origem na rede onde estamos ligados (um café, na escola, etc etc).

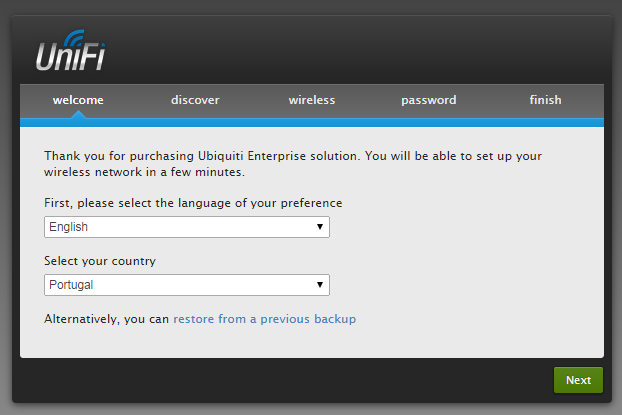

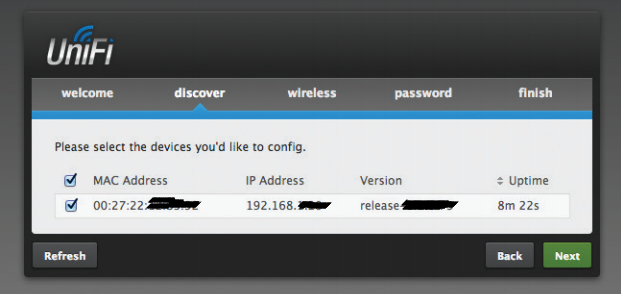

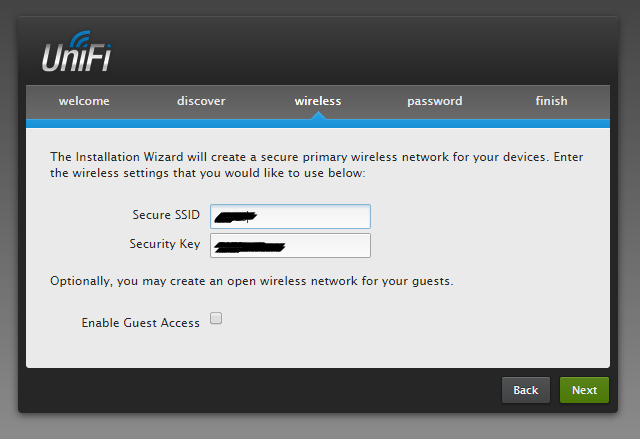

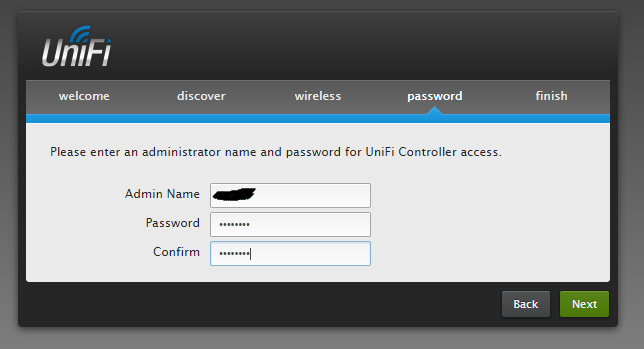

- Para colocar a VPN a funcionar, é conveniente mudar o endereçamento da rede em casa para isso podem consultar este tutorial

- Após modificar o endereçamento podemos instalar e configurar o servidor OpenVPN no raspberry seguindo este tutorial, que ensina igualmente a configurar o cliente OpenVPN para windows.

- Convém também configurar um Proxy em casa, consultando este tutorial que ensina a instalar o Squid. Quando ligamos a VPN através do PC, o túnel é criado, mas não é instalada uma rota por defeito através do túnel, é instalada apenas uma rota para a rede em casa (eu prefiro assim). Por este motivo, temos que redireccionar o tráfego HTTP pelo túnel até ao Proxy HTTP que está em casa. O Meo GO em PC é acedido usando o browser acedendo a este endereço, então o que fazemos é reencaminhar este tráfego pelo Proxy HTTP, desta forma enganamos a plataforma Meo GO pois o Proxy é o agente que está no meio, e ele é que pede os canais, e como está em casa, a plataforma Meo GO acede ao pedido sem problemas pois está a ser enganada ;-)

Para quem quer usar Meo GO através de Tablet ou Smartphone, terá que:

- Instalar e configurar o cliente OpenVPN para android, podem consultar este tutorial.

- Instalar a APP para android é esta, e usá-la com a VPN ligada. Como neste caso TODO o tráfego é encaminhado pelo túnel, então não há necessidade de configurar o Proxy HTTP de casa para servir de agente entre o Meo GO e o dispositivo cliente na VPN.